DDoS 攻击类型通常根据开放式系统互连 (OSI) 参考模型的术语进行命名或描述,该模型是一个定义七个网络“层”的概念框架(有时称为 OSI 七层模型)。

应用层攻击

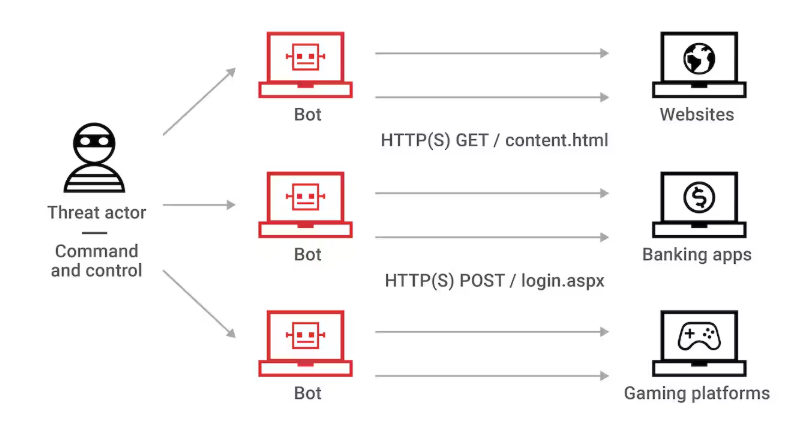

顾名思义,应用层攻击的目标是 OSI 模型的应用层(第 7 层),即为响应用户请求而生成 Web 页面的层。应用层攻击用恶意请求使 Web 应用程序瘫痪,中断 Web 应用程序。

最常见的应用层攻击之一是 HTTP 洪流攻击,攻击者从多个设备连续向同一网站发送大量 HTTP 请求。该网站无法处理所有 HTTP 请求,并且速度显著减慢或完全崩溃。HTTP 洪流攻击类似于数百或数千个 Web 浏览器重复刷新同一网页。

发起应用层攻击相对容易,但很难预防和缓解。随着越来越多的公司转向使用微服务和基于容器的应用程序,应用层攻击导致关键 Web 和云服务失效的风险也在增加。

协议攻击

协议攻击针对 OSI 模型的网络层(第 3 层)和传输层(第 4 层)。它们的目标是通过恶意连接请求使关键网络资源无法访问,例如防火墙、负载平衡器和 Web 服务器。

常见的协议攻击包括:

SYN 洪流攻击。SYN 洪流攻击利用 TCP 握手,即两个设备相互建立连接的过程。

在典型的 TCP 握手中,一个设备发送 SYN 数据包来启动连接,另一个设备使用 SYN/ACK 数据包进行响应以确认请求,原始设备发回 ACK 数据包以完成连接。

在 SYN 洪流攻击中,攻击者向目标服务器发送大量伪造的源 IP 地址的 SYN 数据包。服务器将其响应发送到伪造 IP 地址并等待最终的 ACK 数据包。由于源 IP 地址是伪造的,因此这些数据包永远不会到达。服务器被大量未完成的连接占用,使其无法进行合法的 TCP 握手。

Smurf 攻击。Smurf 攻击利用因特网控制报文协议 (ICMP),这是一种用于评估两个设备之间连接状态的通信协议。在典型的 ICMP 交换中,一个设备向另一个设备发送 ICMP 回传请求,后一台设备以 ICMP 回传答复进行响应。

在 Smurf 攻击中,攻击者从与受害者 IP 地址匹配的伪造 IP 地址发送 ICMP 回传请求。此 ICMP 回传请求被发送到 IP 广播网络,该网络将请求转发到给定网络上的每个设备。收到 ICMP 回传请求的每个设备(可能是数百或数千个设备)都会通过向受害者的 IP 地址发送 ICMP 回传答复来进行响应,从而向设备发送超出其处理能力的信息。与许多其他类型的 DDoS攻击不同,Smurf 攻击不一定需要僵尸网络。

容量耗尽攻击

DDoS 容量耗尽攻击消耗目标网络内或目标服务与互联网其余部分之间的所有可用带宽,从而阻止合法用户连接到网络资源。即使与其他类型的 DDoS 攻击相比,容量耗尽攻击通常也会以非常高的流量让网络瘫痪,使资源无法访问。众所周知,容量耗尽攻击会击垮清洗中心等 DDoS 防护措施,这些措施旨在从合法流量中过滤掉恶意流量。

常见的容量耗尽攻击类型包括:

UDP 洪流攻击。这些攻击向目标主机的端口发送虚假的用户数据报协议 (UDP) 数据包,促使主机寻找接收这些数据包的应用程序。由于 UDP 数据包是虚假的,因此没有应用程序可以接收它们,主机必须向发送者发回 ICMP“目标无法到达”消息。主机的资源因响应源源不断的虚假 UDP 数据包流而被占用,导致主机无法响应合法数据包。

ICMP 洪流攻击。这些攻击也称为“ping 洪流攻击”,旨在通过来自多个伪造 IP 地址的 ICMP 回传请求来轰炸目标。目标服务器必须响应所有这些请求,因此会过载,并且无法处理有效的 ICMP 回传请求。ICMP 洪流攻击与 Smurf 攻击的区别在于,攻击者从其僵尸网络发送大量 ICMP 请求,而不是通过欺骗网络设备向受害者的 IP 地址发送 ICMP 响应。

DNS 放大攻击。在此类攻击中,攻击者向一台或多台公共 DNS 服务器发送多个域名系统 (DNS) 查找请求。这些查找请求使用属于受害者的伪造 IP 地址,并要求 DNS 服务器为每个请求返回大量信息。然后,DNS 服务器回复请求时用大量数据使受害者的 IP 地址无法访问。

多向量攻击

顾名思义,多向量攻击旨在利用多个攻击向量来最大限度制造损害并阻碍采取 DDoS 缓解措施。当一个向量受阻时,攻击者可以同时使用多个向量,或者在攻击中途在向量之间切换。例如,黑客可能会从 Smurf 攻击开始,但来自网络设备的流量被关闭时,他们可能会从僵尸网络发起 UDP 洪流攻击。

DDoS 威胁也可能与其他网络攻击结合使用。例如,勒索软件攻击者可能会威胁受害者,如果不支付赎金,就会发动 DDoS 攻击。